(Category: Информационная безопасность)

Posted by sitvladimir

Saturday 10 October 2020 - 09:51:20

Фишинговые рассылки, то есть письма с зараженными файлами или опасными ссылками, – самый популярный способ атаки из-за своей простоты и невысокой стоимости. Чтобы подхватить вирус, нужно немного – всего одно фишинговое письмо и секундная потеря бдительности.

Не стоит думать, будто именно ваш личный компьютер не заинтересует злоумышленников. Хакеры, специализирующиеся на фишинге, работают «на объем» – им выгодно проводить массовые рассылки в расчете, что кто-нибудь на них да клюнет.

Как отличить фишинговое письмо от обычного?

Киберпреступники рассчитывают, что вы, не задумываясь, откроете их письмо. Они используют психологические приемы и специально выбирают такие темы, которые вызывают наибольший отклик.

На что обращать внимание?

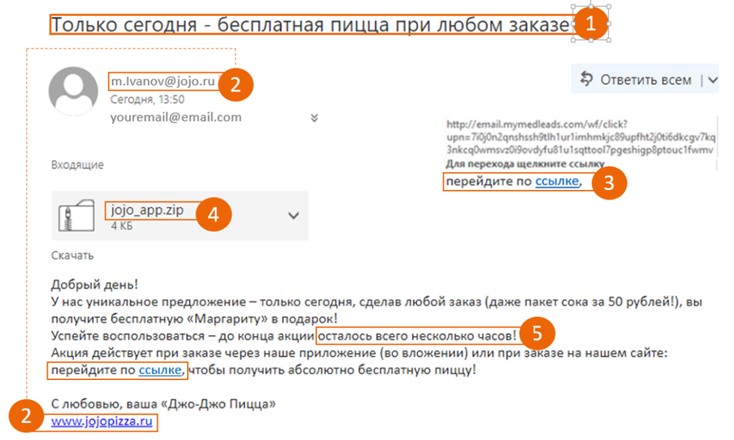

1. Тема письма. Если вас просят срочно что-то сделать, возьмите тайм-аут и подумайте, не подозрительно ли это, и проверьте письмо по короткому чек-листу ниже.

2. Адрес отправителя. Обязательно смотрите, чтобы домен в поле «Отправитель» совпадал с доменом организации, от имени которой пришло письмо.

3. Ссылки. Наведите курсор на ссылку и скопируйте ее в «Блокнот». Не переходите по ссылке, если ее веб-адрес не совпадает с текстом.

4. Файл. Посмотрите, какое расширение у файла (нажмите правой кнопкой на файл и выберите пункт «Свойства», затем – «Тип файла») – не противоречит ли оно письму? О сомнительных файлах сообщайте сотрудникам ИТ-службы.

5. Текст письма. Оцените текст – не кажется ли вам, что он использует один из 5 триггеров, описанных выше?

Короткий чек-лист для проверки писем

Ответили «Да»? Вероятно, это фишинг

- Из письма следует, что вам срочно нужно что-то предпринять?

- Вас просят скачать приложенный файл или перейти по ссылке?

Ответили «Нет?» Вероятно, это фишинг

- Вы ждали это письмо?

- Вы знаете отправителя?

This news item is from Компьютерные сети и технологии

( http://xnets.ru/news.php?extend.88 )